NIS2 steht für “Network Information Security Version 2” und ist eine Richtlinie der EU und wird oft als “Cybersecurity-Richtlinie” bezeichnet. Die meisten verstehen es so, dass sich die Unternehmen vor Cyberattacken schützen müssen und richtig damit umgehen sollen. Ja, das ist auch der Ursprung der Richtlinie: Die zunehmenden Cyberattacken und damit oft einhergehenden Stillständen der IT in Unternehmen hat die EU veranlasst, diese Richtlinie zu erstellen.

Wenn man die Richtlinie aber genau liest, verpflichtet sie die Unternehmen, sich vor Ausfällen der IT zu schützen. Und dabei geht es nicht nur um das Thema Stillstand aufgrund einer Cyberattacke, sondern um den sogenannten “All-Gefahren-Ansatz“. Das bedeutet, dass auch ein Wassereintritt ins Rechenzentrum, ein Ausfall der Internetleitung, ein fehlerhaftes Software-Release zu Stillstand der IT führen können und daher im Rahmen der Umsetzung der NIS2 auch betrachtet werden müssen.

Nehmen wir schon mal den ersten Absatz der Begründungen in der Richtlinie:

Ziel der Richtlinie (EU) 2016/1148 des Europäischen Parlaments und des Rates war der unionsweite Aufbau von Cybersicherheitskapazitäten, die Eindämmung von Bedrohungen für Netz- und Informationssysteme, die zur Erbringung wesentlicher Dienste in Schlüsselsektoren verwendet werden, und die Sicherstellung der Kontinuität solcher Dienste bei Vorfällen, um so zur Sicherheit der Union und zum reibungslosen Funktionieren ihrer Wirtschaft und Gesellschaft beizutragen.

https://eur-lex.europa.eu/legal-content/DE/TXT/HTML/?uri=CELEX:32022L2555

Es soll also der Betrieb der Dienste (nicht der IT) sichergestellt werden.

Auch eine weit verbreitete Missinterpretation unterläuft den meisten in den sogenannten Umsetzungskriterien im Artikel 21, Abs. 2 (“die 10 Umsetzungskriterien”) im Punkt c) :

| c) | Aufrechterhaltung des Betriebs, wie Backup-Management und Wiederherstellung nach einem Notfall, und Krisenmanagement; |

“Aufrechterhaltung des Betriebes” bedeutet nicht: nur Aufrechterhaltung des IT-Betriebes!

“Krisenmanagement” bedeutet nicht: nur Incident Response der IT

Beides sind Begriffe des Business Continuity Managements. Dies stellt sicher, dass der Betrieb – egal aufgrund welchen Notfalls, weiterlaufen kann. Und das kann nur ein Notfallhandbuch.

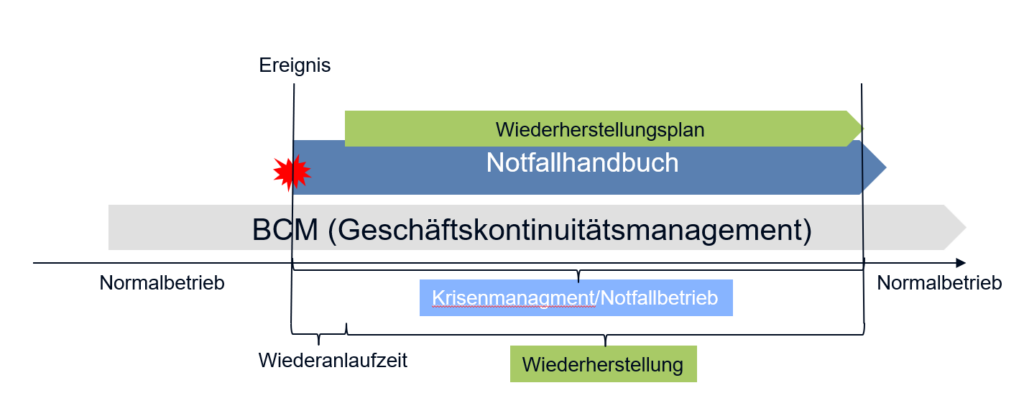

Vielleicht nochmal zur Einordnung der wichtigsten Begriffe und Abläufe in einem Notfall:

| Begriff | Bedeutung | Wer ist verantwortlich? | Wer exekutiert im Störfall? |

| BCM | Business Continuity Management (Geschäfts-kontinuitätsplan): Vorgaben, Abläufe und Hilfsmittel zur Sicherstellung, dass der Betrieb auch im Störfall weiterläuft. Daraus entstehen DRP, Notfallhandbuch | Geschäftsführung | Geschäftsführung |

| DRP | Desaster Recovery Plan/ Wiederanlaufplan: Dokumentation, was zu tun ist, um nach einer Störung wieder zum Normalbetrieb zu kommen. z.B. Neu-Installation der Server, Einspielen der Daten | Geschäftsführung | Je nach Störfall: Facility Mgmt, IT, Produktion |

| Notfallhandbuch | Beschreibung der notwendigen Tätigkeiten, die bei Ausfall bestimmter Ressourcen (Gebäude, Maschinen, IT,…) notwendig sind, um den Betrieb weiter sicherzustellen | Geschäftsführung | Notfallmanagement-Team (definiert durch GF im Notfallhandbuch) |

Die folgende Grafik veranschaulicht die gegenseitigen Zusammenhänge:

Thomas Laszlo ist DER Experte für Notfallpläne. Schon seit Beginn seiner Karriere beschäftigt er sich mit dem Thema. Egal ob in der Hotellerie, als auch in der IT, wo er als IT-Leiter immer gleichzeitig Krisenmanager war. Seit 2019 begleitet er Unternehmen bei der Erstellung eigener Notfallpläne. Er ist Vortragender zum Thema Business Continuity bei diversen Wirtschaftsverbänden und IT-Kongressen.